Espace de travail moderne

Collaboration et sécurité

Démarrage rapide Protection de l’information Microsoft

Défis commerciaux

Alors que de plus en plus de données d’entreprise migrent vers le nuage, il devient essentiel de classifier et de protéger ces données. Il est crucial pour votre entreprise de garantir la sécurité des informations confidentielles dans les documents, les applications et les courriers électroniques. Toutefois, il peut être compliqué de déterminer par où commencer. Insight Canada dispose d’une connaissance approfondie de Microsoft 365 et de Microsoft Purview, et a élaboré un ensemble de meilleures pratiques de politiques et de configurations de base pour vous lancer dans l’aventure de la protection de l’information.

Comment nous pouvons vous aider

Exploitez la puissance de la protection de l’information Microsoft pour élaborer une stratégie d’étiquetage, mettre en œuvre un cadre, piloter vos étiquettes, tirer parti d’une stratégie de gestion du changement pour préparer votre communauté d’utilisateurs, puis déployer votre configuration dans un environnement de production — le tout pour un prix fixe. Nos consultants expérimentés vous permettront de déployer un cadre de protection de l’information efficace et efficient sans réinventer la roue.

Vision et planification

Au cours d’une série d’ateliers, nous examinerons les éléments suivants :

- L’art du possible, y compris

- Normes de classification des données

- Étiquettes de sensibilité et politiques de prévention de la perte de données

- Alertes et audits

- Contrôles d’accès et autorisations basés sur les rôles

- Configurations de base recommandées par Insight

- Approches et meilleures pratiques en matière d’administration du changement

- Discussions avec les parties prenantes de l’entreprise

Mise en œuvre pilote et production

L’étape de la vision et de la planification vous donnera la possibilité de prendre des décisions en toute confiance concernant les étiquettes, les politiques et les contrôles requis pour votre entreprise. Après avoir pris ces décisions, Insight mettra les éléments suivants en place :

- Cadre de protection de l’information :

- Jusqu’à 10 étiquettes de sensibilité

- Jusqu’à 5 politiques de prévention de la perte de données

- Alertes et audits

- Contrôles d’accès et autorisations basés sur les rôles

- Formation pour vos analystes de sécurité

- Plan d’administration du changement, y compris :

- Communications, formation des utilisateurs, engagement des utilisateurs et documentation recommandée.

- Préparation de votre communauté d’utilisateurs pour classer les données et comprendre l’importance de la protection de l’information.

- Réalisation d’un projet pilote de protection de l’information avec les principales parties prenantes afin de garantir l’alignement sur les processus opérationnels et les résultats escomptés.

- Exécution d’un déploiement de production de la protection de l’information dans votre organisation.

- Opérationnalisation du soutien et du transfert

Il peut être difficile d’amorcer la protection de l’information Microsoft. En tirant parti de l’expérience d’Insight Canada et de son cadre de pratiques exemplaires, vous pouvez systématiquement suivre le processus et améliorer la posture de votre organisation sans vous laisser abattre par la paralysie de l’analyse. Communiquez avec votre directeur(trice) de compte Insight pour prendre rendez-vous afin d’en discuter!

Une portée mondiale, une touche locale

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en œuvre et administrons les Solutions de technologie intelligente d’Insight™ qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Service de détection et réponse étendues

Un soutien expert pour assurer la sécurité, l’ingestion et l’analyse des journaux pour répondre aux incidents et effectuer les corrections nécessaires.

Insight est un partenaire certifié et primé qui aide les organisations à exploiter des ressources de sécurité évolutives et rentables telles que Microsoft® Defender™ et Sentinel™. Notre travail en tant que partenaire de sécurité de confiance implique que nous sommes une extension de votre équipe de sécurité en vous offrant des produits et des services pour maximiser l’efficacité de vos environnements et réunir les outils de sécurité dans une solution complète.

Principaux domaines de service

|

|

|

|

|---|---|---|---|

| Ingestion et analyse de journal | Détection et protection des menaces | Service 24/7/365 | Gestion des incidents de sécurité |

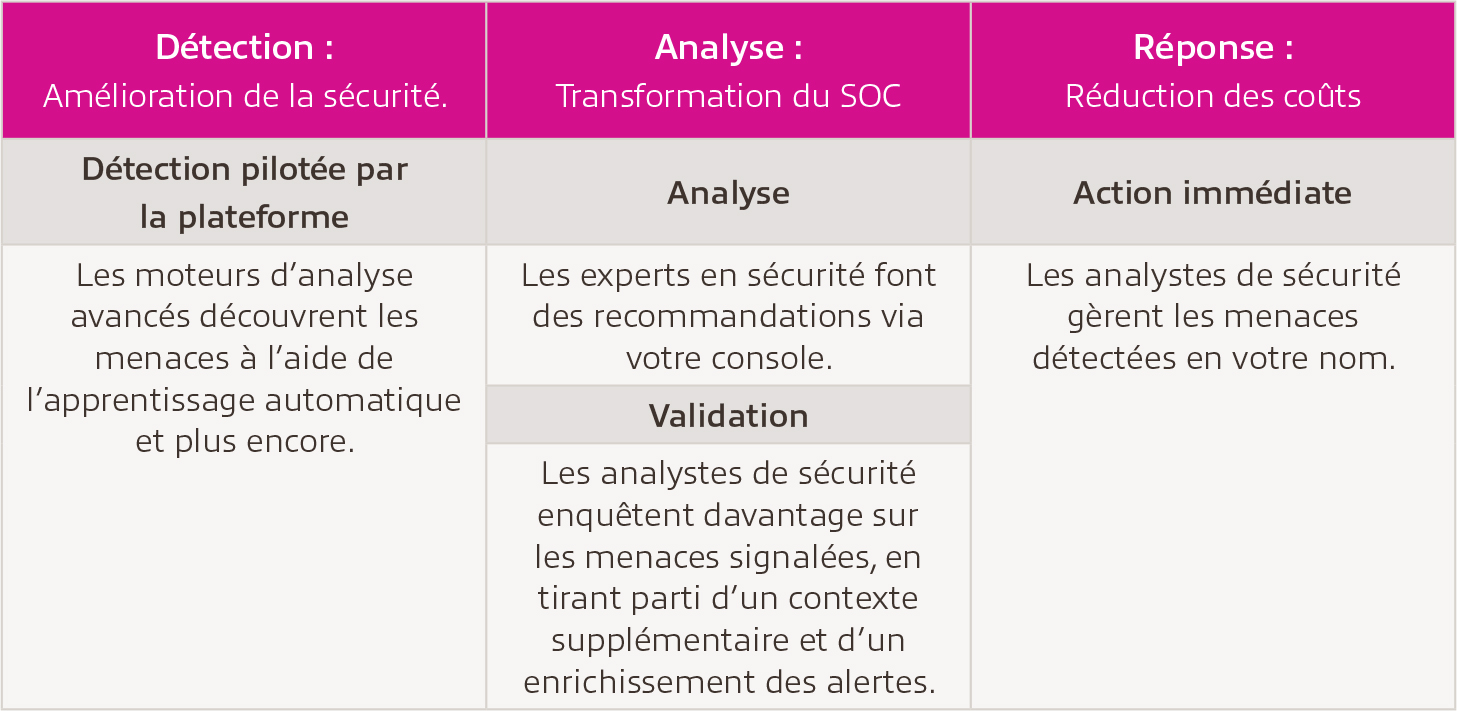

À propos du service de détection et réponse étendues de Microsoft administré par Insight.

Le service de détection et réponse étendues (ou XDR pour eXtended Detection and Response) de Microsoft qui est administré par Insight vous offre une visibilité en temps réel de la chaîne d’attaque. Notre offre comprend un service de détection et de réponse administré 24/7 qui permet aux clients de détecter les menaces avancées et de déterminer la marche à suivre appropriée. Forts de notre expertise en matière de détection de menaces, de réponse aux incidents et d’opérations de sécurité, ainsi que de notre engagement à établir des relations de confiance avec nos clients, nous renforçons la sécurité globale de votre organisation.

- Analyse avancée

- Prise en charge des terminaux, du réseau et du nuage

- Prise en charge d’AWS®, de Microsoft Azure® et d’Office 365®

- Renseignement sur les menaces appliquées

- Réponse aux incidents à distance

- Exécution de l’action de réponse

- Rapports de conformité

- Lignes directrices du cadre stratégique de gouvernance et de sécurité

- Accès facile aux données historiques

Insight a obtenu les quatre spécialisations de sécurité de Microsoft :

- Sécurité infonuagique

- Gestion des accès et des identités

- Protection et gouvernance de l’information

- Protection des menaces

Histoire de réussite de client

Une entreprise de services publics a recours aux services administrés pour une initiative de sécurité urgente.

Le défi :

À la suite d’une panne très médiatisée, le client a eu besoin de soutien pour mobiliser efficacement les ressources internes et répondre aux exigences complexes imposées par une nouvelle directive relative à la sécurité des transports, et ce, dans un délai accéléré.

La solution :

- Insight a offert un programme entièrement administré ayant des flux de travail simplifiés appuyés par une équipe d’experts.

- Nos équipes ont regroupé les 11 flux de travail initiaux en cinq, en prenant en compte les principales dépendances de la charge de travail.

- Le client peut maintenant bénéficier d’une réduction des risques et du fardeau de l’équipe de sécurité, et profiter d’une vitesse accrue.

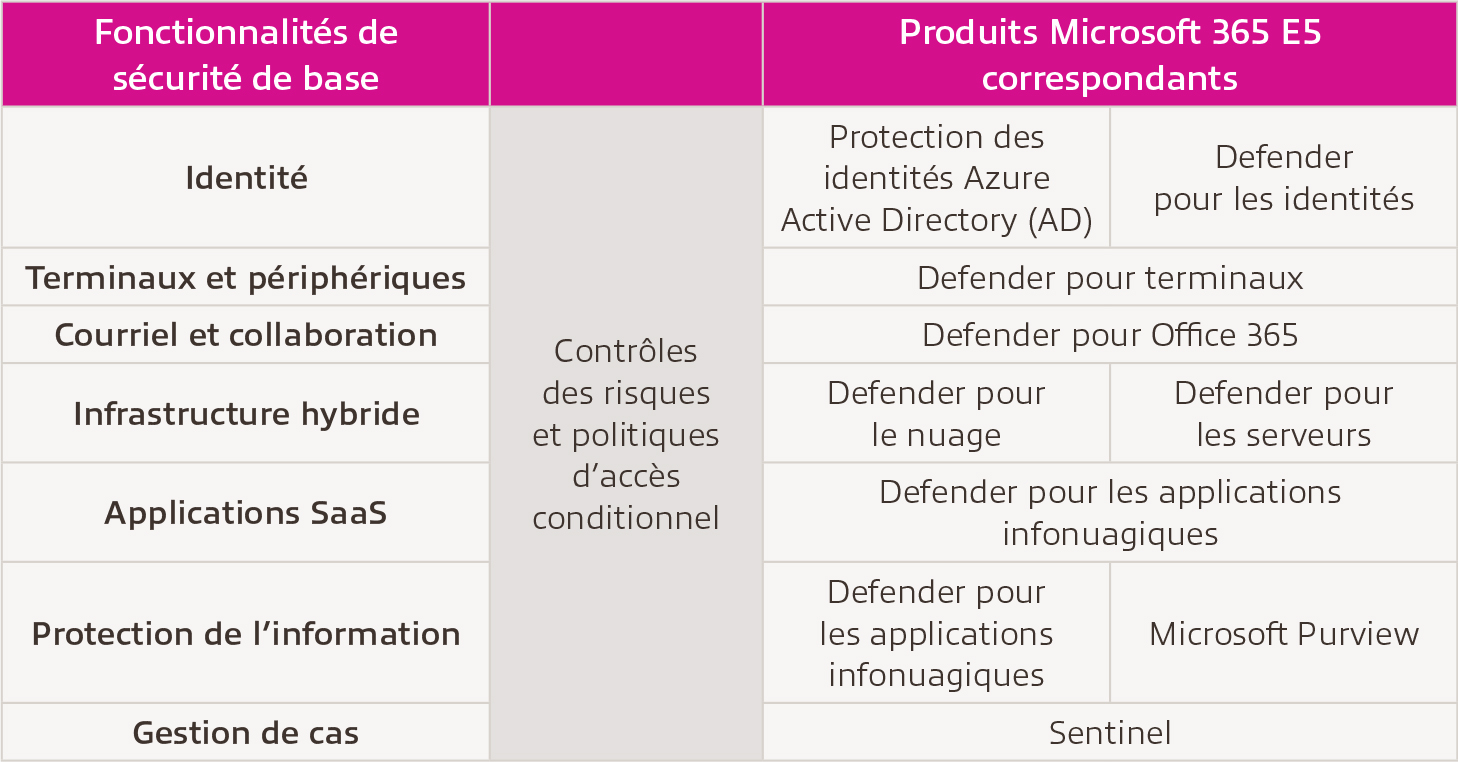

Composants XDR de Microsoft administrés par Insight

Des partenaires pour l’excellence en matière de sécurité

Le service XDR de Microsoft administré par Insight aide les organisations à améliorer leur posture de sécurité, à transformer leur Centre des opérations de sécurité (SOC) et à réduire les coûts liés à la sécurité.

Simplifiez la sécurité et la conformité avec Insight.

Insight adopte une approche holistique et structurée pour identifier les lacunes en matière de sécurité, prodiguer des recommandations, aider à la mise en oeuvre et à la gestion de solutions de sécurité. En plus de fournir des évaluations et des solutions pour renforcer la conformité, nous offrons également un soutien pour identifier et bénéficier du financement du gouvernement et des partenaires qui sont disponibles pour les initiatives de sécurité liées à la conformité.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

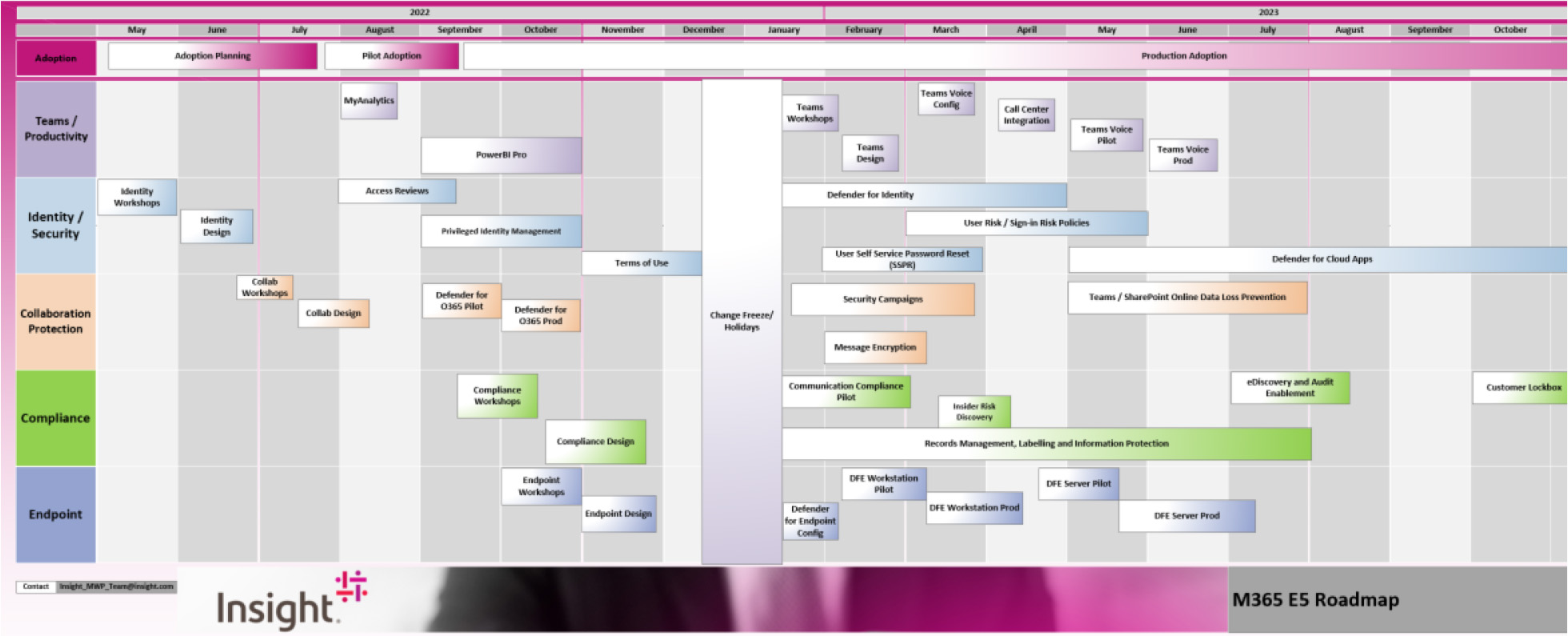

Feuille de route Microsoft 365 E5

Vous avez donc acheté Microsoft® 365MC E5. Vous vous demandez maintenant comment en tirer le maximum pour votre entreprise? Nous pouvons vous aider! Nous l’avons fait pour des centaines de clients qui ont tiré le maximum de leur investissement dans Microsoft 365.

Aperçu de l’atelier

Insight vous attribuera un(e) architecte Microsoft 365 qualifié(e) et proposera une série d’ateliers techniques illustrant les possibilités offertes par le portefeuille Microsoft 365 E5 : Ces ateliers utiliseront des cas d’utilisation existants et futurs, ainsi que les exigences identifiées par les clients.

Sujets abordés :

Évaluation de l’état actuel

- Analyse de la situation actuelle et des attentes spécifiques, concernant les besoins actuels et futurs en termes de sécurité, de conformité et de collaboration.

- Discussion sur l’art du possible, appuyé par des exemples concrets d’utilisation de la technologie

Identité

- Protection de l’identité Microsoft Azure® Active Directory (AD) et accès conditionnel basé sur les risques

- Gestion des identités privilégiées

- Gestion des droits d’accès

- Examens d’accès

- Modalités d’utilisation

Defender pour les points de terminaison

- Chasse avancée

- Réponse automatisée

- Détection des points de terminaison et réponse

- Analyse des menaces

Découverte électronique et vérification

- Vérification avancée

- Découverte électronique avancée

Gestion des risques liés aux initiés

- Conformité des communications

- Verrouillage client

- Barrières à l’information

- Gestion des accès privilégiés

Prévention de la perte de données d’extrémité

- Chiffrement de messages

- Clé client

- Gouvernance de l’information

- Gestion des dossiers

- Prévention de la perte des données dans Teams

Defender for Office 365

- Simulation d’attaques

- Pièces jointes et liens sécurisés

- Campagnes

- Explorateur de menaces

Defender for Identity

- Intégration de l’annuaire Active Directory sur site

- Identification d’activités d’utilisateur suspectes

- Rapports

Defender for Cloud Apps

- Intégration avec Azure AD

- Réponse automatisée

- Intégration avec des tiers

Power BI Pro

- Partage et distribution de données

- Espaces de travail

MyAnalytics (complet)

- Taux de lecture des courriels et des documents

- Délais d’acheminement des courriels

Appel par Microsoft Teams

- Stratégies de migration et validation de principe

- Plans d’appels ou routage direct?

- Intégration de centre d’appel

Aperçu de la feuille de route

À l’issue des ateliers, Insight élaborera une feuille de route de déploiement axée sur les priorités du client : satisfaction de l’utilisateur final, exigences réglementaires, contrats de soutien, et ainsi de suite. Le service comprend :

- un résumé de l’état actuel de l’environnement;

- une vue d’ensemble des avantages de chaque composante d’E5;

- les considérations de mise en œuvre propres à l’entreprise (fournisseurs, contrats existants, exigences réglementaires actuelles et futures, état de préparation de l’entreprise, etc.)

- la feuille de route visuelle de Gantt (exemple présenté ci-dessous) et des suggestions quant aux priorités et aux délais de mise en œuvre.

L’avantage Insight

Nos architectes du lieu de travail moderne aident nos clients de partout dans le monde à déployer avec succès les technologies Microsoft 365. En collaboration avec un architecte Microsoft 365 certifié, nos experts permettent aux clients d’obtenir, en trois semaines seulement, de l’information et des données pertinentes liées aux objectifs de conformité et de gouvernance de leur entreprise, en d’une stratégie de déploiement claire qui maximise la valeur de leur investissement dans leur licence E5.

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en œuvre et administrons les Solutions de technologie intelligente d’InsightMC qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Évaluation de l’état de préparation à Microsoft 365 Copilot

Un défi pour l’entreprise

Vous êtes emballé/es par les possibilités de l’intelligence artificielle (IA)? Si c’est le cas — et celui de votre entreprise —, peut-être êtes-vous préoccupé/e par les questions de sécurité et de protection de la vie privée. Comment alors se préparer à tirer pleinement profit des solutions Microsoft 365MC Copilot au fur et à mesure de leur lancement au cours des mois à venir ?

Voici comment nous vous aiderons

Notre équipe d’experts certifiés Microsoft fera équipe avec vous pour préparer votre entreprise à tirer parti de la puissance de l’IA, tout en veillant à sa protection contre les risques inattendus de fuites de données, d’accès interdit aux données et à d’autres menaces liées à cette technologie « émergente ».

À quoi s’attendre?

La série d’ateliers proposée abordera les points suivants :

|

Où en êtes-vous dans votre parcours Microsoft 365 et quels sont les grands avantages potentiels de Copilot? |

|

Caractéristiques et exigences de Copilot |

|

Approches et pratiques exemplaires en matière d’adoption et d’habilitation pour votre entreprise |

|

« L’Art du possible » et les pratiques exemplaires pour protéger l’information sensible à l’intérieur et à l’extérieur de votre entreprise. |

Nous accomplirons les tâches suivantes pour évaluer votre état de préparation à Copilot…

|

Évaluation de l’utilisation de votre locataire Microsoft 365 et de la configuration d’outils et fonctions de sécurité et de conformité tels que : |

|

Analyse de l’environnement

Nous effectuons les tâches suivantes pour produire rapidement des données réelles et exploitables depuis les systèmes de votre locataire :

|

Audit de votre parc de données Microsoft 365 – Microsoft Sharepoint®, Teams®, données externes et partagées anonymement et autres données clés stockées en divers lieux; |

|

Audit des sites Sharepoint et des adhésions pour s’assurer que les bons utilisateurs et les bons groupes ont accès aux bonnes données; |

|

Audit de la structure d’appartenance à votre groupe Microsoft 365; |

|

Recherche de contenu pour les types d’informations sensibles (recherche de données surpartagées); |

|

Évaluation des applications Microsoft 365 pour la succursale actuelle. |

Résultats

Un rapport exploitable présentera les éléments suivants :

- recommandations sur les fonctionnalités les plus puissantes que votre entreprise peut activer dans le cadre de la licence actuelle pour utiliser Copilot de manière sûre et efficace;

- vue d’ensemble des fonctionnalités liées aux nouvelles licences octroyées et manière dont ces licences s’appliquent au déploiement de Copilot;

- recommandations sur les étapes à suivre pour préparer votre entreprise au déploiement de Copilot, y compris les approches de migration pour les données autres que nuagiques;

- recommandations sur les étapes à suivre pour établir un centre d’excellence Copilot qui préparera et encouragera l’adoption de la nouvelle solution;

- rapport sur le partage anonyme à l’échelle de l’entreprise et à l’externe;

- rapport sur l’appartenance à un groupe et sur l’accès au site SharePoint.

À propos d’Insight

À Insight, nous définissons, conceptualisons, mettons en oeuvre et administrons nos propres Solutions de technologique intelligenteMC qui aident votre entreprise à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Adoption de Microsoft 365 Copilot

Défi commercial

Les possibilités de l’IA pour votre entreprise vous enthousiasment? Vous voulez que vos équipes soient techniquement prêtes? Que chaque utilisateur génère de la valeur commerciale avec cette puissante technologie?

Notre rôle

Le déploiement de Microsoft 365MC Copilot exige de se concentrer sur la gouvernance technique, la sécurité, l’adoption et la formation. Vous devez vous assurer que vos données sont protégées et que les bons utilisateurs ont accès aux bonnes données, tout en formant votre effectif de manière à le rendre autonome. Notre équipe d’experts certifiés Microsoft travaille main dans la main avec la vôtre pour maximiser le rendement du capital investi. Nous arrimons l’utilisation de Copilot avec les résultats de votre entreprise en déployant un programme d’adoption et d’autonomisation personnalisé, et cet engagement est appuyé par une expertise et un soutien technique hors pair.

À quoi s’attendre

Nous collaborons étroitement avec votre équipe à l’atteinte des objectifs suivants :

- comprendre et gérer les risques liés à la sécurité, aux données et au déploiement avant la mise en œuvre;

- arrimer le déploiement technique de Copilot avec les pratiques exemplaires de Microsoft;

- former une communauté d’utilisateurs qui adopteront Copilot de manière durable;

- établir comment Copilot vous aide à atteindre efficacement vos objectifs commerciaux;

- mesurer régulièrement le rendement du capital investi et le succès global par l’entremise de séances de suivi ou d’examen et d’ateliers sur la vision.

Soutien technique

Nous effectuons les tâches d’autonomisation technique suivantes :

- validation des conditions préalables à l’octroi de licences et soutien à l’acquisition de Copilot;

- soutien technique et stratégies liés aux applications de bureau (exigences d’autonomisation) ;

- stratégies de nettoyage et/ou de migration de données;

- assistance à la mise en place de groupes — pilotes, champions et utilisateurs généraux.

Autonomisation liée à l’adoption et au soutien

Voici comment nous personnalisons votre programme d’engagement :

- développement d’une campagne et d’une stratégie de communication;

- création d’une communauté de diffusion des connaissances des champions du programme Copilot;

- identification des personas clés et des résultats commerciaux;

- formation sur l’adoption axée sur les personas de votre entreprise.

Thèmes des séances et ateliers

- Introduction à Copilot et à l’« Art du possible »

- Cas d’utilisation par persona

- Introduction aux nouvelles fonctionnalités (au fur et à mesure de leur déploiement)

- Compétences en matière d’ingénierie IA et de formation sur les méta-instances

Adoption et soutien continus

- Heures de bureau/« Demandez à un expert »

- Bilans d’adoption

- Rétroaction

- Lancements de fonctionnalités

- Relevé des cas d’utilisation en cours et des résultats commerciaux

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Engagement en matière de sécurité des données

Reconnaître les risques associés à la sécurité des données de votre entreprise.

Faits saillants de l’engagement mené par le partenaire

|

Comprendre les risques associés aux données obscures de votre entreprise. |

|

S’informer sur les risques que peuvent présenter les initiés au sein d’une entreprise. |

|

Évaluer l’environnement en place selon les normes de protection clés. |

|

Obtenir un rapport d’analyse qui énonce les conclusions de l’engagement et les risques décelés. |

|

Découvrir les outils et les services qui atténuent les risques. |

|

Examiner les recommandations et les étapes à suivre. |

|

83 % des entreprises subissent plus d’une violation de données au cours de leur existence. |

La cybersécurité et l’univers du numérique sont en perpétuelle évolution entraînant également une évolution des risques qui en découlent. Selon une étude, 20 % des violations de données sont causées par des acteurs internes et le coût moyen d’un tel événement peut atteindre les 15,4 millions de dollars lorsqu’un initié malveillant est impliqué1. Les fuites et le vol de données peuvent avoir été négligés par le passé au profit des menaces externes, toutefois ces problématiques sont désormais des vulnérabilités communes que les organisations doivent prendre en compte. Les incidents de sécurité des données peuvent survenir à tout moment et en tout lieu.1

1 IBM, 27 juillet 2022 : Rapport sur les coûts d’une violation de données, 2022.

Étude des risques associés à la sécurité des données et prise des mesures qui s’imposent.

Il est essentiel de déceler les risques associés à la sécurité des données encourus par votre entreprise. Dans tous les cas, il faut enquêter et agir en conséquence. Cette initiative permet de garantir la confiance, de créer un lieu de travail sûr et de protéger aussi bien l’actif de l’entreprise que la vie privée de votre personnel et de votre clientèle.

L’engagement en matière de sécurité des données proposé ici livre à votre entreprise les précieux renseignements dont elle a besoin pour comprendre les risques liés à la sécurité de ses données, de même qu’à la confidentialité et à la conformité.

Alors que les données critiques de votre entreprise se multiplient et que votre personnel passe au travail distant, il est important d’adopter une approche intégrée de détection et de classement des risques liés à la sécurité des données afin de les contrer rapidement et efficacement.

En participant à cet engagement, nos experts se joignent aux vôtres pour :

- documenter vos objectifs et votre stratégie en matière de sécurité des données, de protection de la vie privée et de conformité;

- déceler et analyser les risques liés à la sécurité des données et à la protection de la vie privée, et les mesures pour les contrer;

- accélérer votre parcours de conformité avec les dernières solutions de Microsoft;

- déployer des mesures concrètes qui répondent à vos besoins et objectifs.

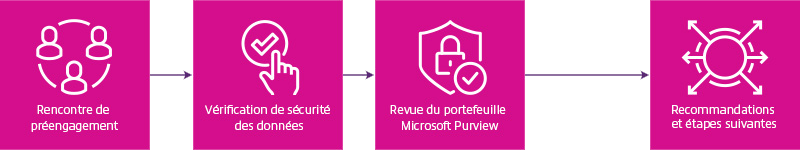

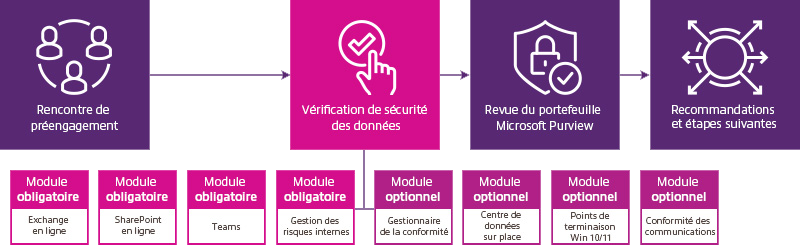

Engagement en matière de sécurité des données

Le contrôle de la sécurité des données permet de déceler les risques susceptibles de nuire à votre entreprise

Le contrôle de la sécurité des données fait partie intégrante de l’engagement décrit ici. Il est structuré autour des services Microsoft 365 et des entrepôts de données associés qui sont utilisés par les entreprises. Des modules optionnels peuvent couvrir les entrepôts de données sur site, les points de terminaison Microsoft® Windows® 10/11, et plus encore.

Ici, les outils et services de Microsoft Purview sont mis à profit dans le cadre d’un processus automatisé qui vous aide à :

- découvrir les données stockées dans le nuage Microsoft 365MC pour détecter la présence d’artéfacts qui pourraient mettre à risque la sécurité des données;

- analyser les entrepôts de données liés au courrier électronique, à la collaboration et au stockage de documents;

- analyser le comportement des utilisateurs pour déceler les événements à risque, de la perte de propriété intellectuelle jusqu’au harcèlement sur le lieu de travail;

- élaborer une feuille de route pour protéger les informations de votre entreprise en remédiant aux risques qui la menacent.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Engagement Sentinel de Microsoft

Avec les SIEM, obtenez une vue d’ensemble de votre entreprise et faites le saut dans le monde moderne.

Faits saillants de l’engagement

|

Comprendre les caractéristiques et avantages de Sentinel de Microsoft. |

|

Repérer et suivre les menaces touchant le courrier électronique, l’identité et les données. |

|

Mieux comprendre, ordonnancer et atténuer les vecteurs de menace. |

|

Créer une feuille de route de déploiement adaptée à votre environnement et à vos objectifs. |

|

Élaborer des plans communs et prévoir les étapes suivantes. |

« Sentinel de Microsoft est si efficace que nous avons réduit d’environ 50 % le temps que nous consacrons à l’administration des cas et à la réponse aux alertes. »

-Stuart Gregg, chef d’équipe, Opérations de cybersécurité, ASOS

En entreprise, la stratégie TI gagne en importance chaque jour, et bien sûr, la sécurité doit suivre. Or, les solutions d’administration de l’information et des événements de sécurité (SIEM) conçues pour les environnements d’hier sont mal adaptées aux défis d’aujourd’hui, et c’est sans compter les risques imprévisibles de demain.

Voilà pourquoi Microsoft a conçu Sentinel, une SIEM entièrement native en nuage.

Un engagement Sentinel de Microsoft vous permet de repérer les menaces et de leur barrer la route avant tout dommage.

Sentinel de Microsoft produit des analyses de sécurité intelligentes et des renseignements sur les menaces qui pèsent sur l’ensemble de votre entreprise. Cette solution tout-en-un vous informe des alertes, rend visibles les menaces, les « chasse » de manière proactive et y répond rapidement.

Obtenez une vue d’ensemble de Sentinel de Microsoft ainsi que des renseignements précieux sur les menaces actives qui planent sur vos environnements (sur site et nuage Microsoft 365) en adoptant Sentinel de Microsoft.

Choisir la meilleure approche pour votre entreprise

Chaque entreprise étant différente, l’engagement proposé ici peut être adapté à votre environnement et à vos objectifs. Nous pouvons proposer l’une ou l’autre des solutions décrites ci-dessous.

Surveillance distante

Si votre entreprise ne dispose pas de son propre centre des opérations de sécurité (SOC), ou si vous souhaitez vous délester de certaines tâches de surveillance, nous vous montrerons comment Insight peut assurer la surveillance à distance et la chasse aux menaces pour vous.

Exploration conjointe des menaces

Votre entreprise souhaite intégrer Sentinel de Microsoft à votre SOC ou remplacer/optimiser une SIEM en place? Laissez-nous travailler avec votre équipe de la Sécurité des opérations pour la mettre à la page.

Objectifs de l’engagement

Dans le cadre de cet engagement, nous faisons équipe avec vous pour :

- découvrir les menaces qui pèsent sur vos environnements de nuage Microsoft 365 et sur vos environnements sur site – messagerie, identité et données, notamment;

- comprendre la manière d’atténuer les menaces en vous montrant comment les produits de sécurité Microsoft 365 et Azure peuvent prévenir et écarter les menaces décelées;

- planifier les étapes suivantes et vous livrer l’information nécessaire à l’élaboration d’une analyse de rentabilité en vue d’un déploiement en production de Sentinel de Microsoft — ce service comprend une feuille de route pour le déploiement technique.

En plus de la solution choisie :

- découvrez les avantages d’une SIEM administrée — une véritable SIEM native en nuage, gérée et surveillée par nos experts en cybersécurité (solution de surveillance distante);

- bénéficiez de notre expérience pratique, apprenez à découvrir et à analyser les menaces à l’aide de Sentinel de Microsoft, ainsi qu’à maximiser l’efficacité de vos opérations de sécurité en les automatisant (solution d’exploration conjointe liée aux menaces).

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en œuvre et administrons les Solution de technologie intelligente d’Insight™ qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Engagement de protection contre les menaces

Tirez parti des outils de sécurité Microsoft de nouvelle génération.

De combien d’attaques d’hameçonnage votre entreprise fait-elle l’objet ? Combien de vos employés utilisent le bon protocole de mot de passe ? Des données personnelles sont-elles exposées ? En bref, l’environnement infonuagique de votre entreprise est-il aussi sûr que vous le pensez ?

Améliorez votre sécurité.

Aujourd’hui, les entreprises gèrent des volumes croissants de données et d’alertes tout en composant avec des budgets serrés et des systèmes en place vulnérables. Suivez l’atelier Se protéger contre les menaces grâce à l’atelier SIEM plus XDR pour atteindre des objectifs de sécurité plus larges et pour reconnaître les menaces les plus récentes et tangibles qui planent sur votre entreprise.

Développez un plan stratégique personnalisé fondé sur les recommandations des experts en cybersécurité de Microsoft. Ayez une vue sur les menaces qui mettent chaque jour en danger la messagerie, l’identité et les données, définissez clairement la manière de mettre à niveau votre sécurité à long terme et obtenez le soutien nécessaire.

Pourquoi suivre cet atelier ?

Vous devez connaître le niveau d’efficacité du système de sécurité de votre entreprise pour savoir comment la protéger contre les menaces en cours et à venir. La complexité des identités, des données, des applications, des points de terminaison et de l’infrastructure TI exige de la préparation. Grâce à cet atelier, vous saurez :

reconnaître les risques actuels ‒ continus ou non ‒ qui pèsent sur votre environnement de nuage;

mettre en œuvre les étapes subséquentes ‒ constituées de mesures concrètes ‒ en tenant compte de vos besoins et objectifs propres;

documenter vos priorités et besoins en matière de sécurité au bénéfice des principales parties prenantes;

mieux comprendre comment accélérer votre parcours de sécurité en utilisant des outils de pointe.

Ce à quoi vous devez vous attendre

Pendant cet atelier, vous renforcerez l’approche de votre entreprise en matière de sécurité du nuage hybride, vous établirez vos priorités et vous atténuerez les risques.

- Analyse approfondie des menaces de cyberattaques visant votre entreprise au moyen de Threat Check.

- Recommandations concrètes visant la réduction des menaces connues.

- Évaluation détaillée de vos priorités et initiatives en matière de TI et de sécurité effectuée directement par des professionnels de la cybersécurité.

- Vue « de l’intérieur » de l’approche holistique de Microsoft en matière de sécurité et de la manière dont cette approche peut bénéficier à votre entreprise.

- Démonstrations de sécurité intégrée où l’on voit en action les outils les plus récents.

- Recommandations à long terme des experts de Microsoft sur votre stratégie de sécurité, sur vos initiatives clés et sur les prochaines étapes tactiques subséquentes.

|

|

|

|

|

|

|---|---|---|---|---|---|

| Appel de préengagement | Rencontre de lancement | Consignation des éléments de découverte du nuage | Exploration des menaces | Présentation des résultats des menaces | Désactivation de l’engagement |

À qui s’adresse l’atelier ?

Cet atelier s’adresse aux hauts dirigeants de la sécurité des TI :

- chef de la direction de la sécurité de l’information (CISO);

- chef de la direction des TI (CIO);

- chef de la direction de la sécurité (CSO);

- chef de la direction de la protection des données;

- chef de la direction de la gouvernance des données;

- responsable de la sécurité/conformité TI ou des opérations TI;

- responsable de la gouvernance des données.

L’expérience du secteur

À Insight, notre méthode de déploiement génère de la valeur ajoutée pour nos clients issus de diverses industries : fabrication, formation, ressources naturelles (pétrole et gaz, notamment), vente au détail, services financiers, santé, construction et autres.

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en œuvre et administrons les Solution de technologie intelligente d’Insight™ qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Atelier sur les applications collaboratives

En tant que plaque tournante du travail d’équipe, Microsoft Teams® aide les entreprises à optimiser leurs niveaux de collaboration et d’efficacité en automatisant leurs principaux processus d’affaires. Dans le cadre de son atelier sur les applications collaboratives, Insight vous épaule dans la recherche de moyens d’améliorer la productivité du lieu de travail en tirant parti de la plateforme Microsoft Teams.

Préparez-vous à en faire plus avec Microsoft Teams.

Découvrez ce que Microsoft Teams peut apporter à votre entreprise. Nos conseillers vous guident dans « l’art du possible » ; en d’autres termes, ils vous appuient dans l’élaboration et l’ordonnancement de scénarios commerciaux qui aident votre entreprise à relever des défis de collaboration précis. Découvrez comment personnaliser et étendre votre espace de travail Microsoft Teams grâce à la puissance de l’automatisation. À la fin du processus, Insight élaborera un plan qui vous fera progresser grâce aux capacités de Microsoft Teams.

L’atelier Applications collaboratives vous aidera à :

|

Maximiser vos résultats commerciaux grâce à des scénarios clés qui augmenteront votre productivité ; |

|

Obtenir plus rapidement des résultats probants grâce à des applications et à des accélérateurs prêts-à-l’emploi, ainsi qu’à des options de solutions informées ; |

|

tirer parti des contrôles de Microsoft Teams pour assurer la bonne gouvernance des applications. |

Pourquoi choisir Insight?

Puisant dans sa vaste expérience en conception de solutions, et s’appuyant sur Microsoft Teams, Insight vous aide à maximiser la productivité de votre personnel grâce à l’automatisation de vos principaux processus d’affaires. Avec vous, nous travaillons à comprendre votre environnement TI et à cerner des occasions de tirer le maximum de valeur de vos investissements. Notre expérience de l’univers des affaires et des TI fait de nous un partenaire de confiance pour réussir votre processus de transformation.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Atelier Environnement multinuage sécurisé

Obtenez une analyse personnalisée des menaces et des vulnérabilités de votre environnement hybride et multinuage, et apprenez comment construire un système de sécurité infonuagique plus robuste.

Comprenez-vous bien les vulnérabilités de sécurité des éléments de votre environnement hybride et multinuage, dont ses machines virtuelles, ses bases de données et le stockage Microsoft® Azure®? Sauriez-vous quantifier le nombre de tentatives d’authentifications suspectes dont votre environnement multinuage fait l’objet? En bref, avez-vous confiance dans le niveau de sécurité infonuagique de votre entreprise?

Améliorez la sécurité du nuage.

Aujourd’hui, les entreprises intensifient leur usage des services infonuagiques dans le but de concilier un volume croissant de données avec des contraintes budgétaires strictes et des systèmes existants vulnérables. Mais l’évolution des cybermenaces suit la popularité grandissante des services infonuagiques. Notre atelier sur les environnements multinuages sécurisés vous aidera à atteindre vos objectifs de sécurité les plus larges, et notamment à déceler les menaces actuelles réelles.

Élaborez un plan stratégique sur mesure basé sur les recommandations des experts en cybersécurité de Microsoft. Obtenez ainsi une vue des menaces et des vulnérabilités immédiates qui touchent aussi bien Azure que les environnements sur site et les systèmes multinuages, et voyez clairement comment améliorer votre sécurité infonuagique à long terme, tout en obtenant du soutien pour le faire.

Pourquoi vous devriez participer

Vous devez absolument connaître le niveau de sécurité actuel de votre entreprise et savoir comment la protéger contre les menaces à venir. La complexité des identités, des données, des applications, des points de terminaison et de l’infrastructure impose cette connaissance.

Décelez les risques qui pèsent de manière ponctuelle et permanente sur votre environnement de nuage.

Obtenez un plan d’action assorti d’étapes concrètes qui tiennent compte de vos besoins et objectifs particuliers.

Documentez vos priorités et vos besoins en matière de sécurité pour vos principales parties prenantes.

Comprenez comment accélérer le déploiement de votre programme de sécurité en recourant aux derniers outils.

Ce à quoi vous devez vous attendre

Au cours de cet atelier, nous renforcerons l’approche de votre entreprise en matière de sécurité du nuage hybride et d’ordonnancement et d’atténuation des attaques potentielles.

- Analyse de vos besoins et priorités avant de mettre en place une solution de détection et de réponse de sécurité du nuage hybride.

- Définition de la portée de vos actions et déploiement d’Azure Defender (parmi d’autres services sélectionnés) dans votre environnement de production et vos serveurs d’intégration.

- Exploration des capacités de sécurité du réseau Azure et mise à l’essai de certains produits de sécurité dans un environnement de démonstration.

- Découverte des vulnérabilités existantes des charges de travail hybrides en apprenant notamment à réduire leur surface d’attaque.

- Découverte des menaces qui pèsent sur vos charges de travail hybride, démonstration sur comment enquêter sur elles et y réagir.

- Définition et recommandation des étapes suivantes en vue du déploiement de production d’Azure Defender et des produits de sécurité générale réseau Azure.

|

|

|

|

|

|

|---|---|---|---|---|---|

| Appel de préengagement | Réunion de lancement | Collecte de données | Exploration des menaces | Présentation des résultats | Conclusion de l’engagement |

Qui devrait y participer

Cet atelier s’adresse aux décideurs en matière de sécurité tels que :

- Chef de la direction de la sécurité de l’information (CISO)

- Chef de la direction de l’information (CIO)

- Chef de la direction de la sécurité (CSO)

- Directeur/trice de la protection des données

- Directeur/trice de la gouvernance des données

- Responsables de la sécurité des TI, de la conformité TI et/ou des opérations TI

- Responsable de la gouvernance des données

À propos d’Insight

En matière de conformité, vous avez besoin d’un partenaire d’expérience. Chez Insight, nous définissons, conceptualisons, mettons en oeuvre et administrons des Solutions qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Atelier Moderniser les communications

Dotez-vous de capacités d’appels modernes avec un plan d’adoption de Microsoft Teams.

Appeler avec la Téléphonie Microsoft Teams

Aujourd’hui plus que jamais, les entreprises ont besoin d’une solution de voix et de fonctionnalités de téléphonie modernes qui répondront aux exigences du travail d’équipe et d’une communication unifiée. La Téléphonie Microsoft® Teams® offre les fonctionnalités dont votre entreprise a besoin pour offrir une expérience de collaboration transparente à ses employés, partenaires commerciaux et clients. Les solutions d’appel peuvent être complexes et demander la modification du réseau, le déploiement des services Microsoft 365MC, l’attribution ou la portabilité des numéros et le déploiement des appareils. Ces tâches exigent un ensemble de compétences hautement spécialisées.

Appels sans faille avec la Téléphonie Microsoft Teams

Voici l’atelier Moderniser les communications, une formation modulaire sur la Téléphonie Microsoft Teams qui présente des scénarios de communication évoluée. Cet atelier vous guide dans l’exploration d’une solution de voix simplifiée qui assure aux entreprises des appels sans faille, de haute qualité et intégrés. Au moyen de démonstrations de l’« Art du possible » –, de cas d’utilisation et d’une planification approfondie, vous obtiendrez des recommandations concrètes en vue du déploiement et de la mise en service de la Téléphonie Microsoft Teams.

|

Évaluez Cueillette d’information sur l’environnement et les pratiques d’appel en place. |

|

L’Art du possible Démonstration des capacités d’appel modernes de la Téléphonie Microsoft Teams. |

|

Élaboration du plan Déploiement de la Téléphonie Microsoft Teams pour répondre à vos besoins précis. |

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Bilan de santé du lieu de travail moderne

Ce qui est inclus

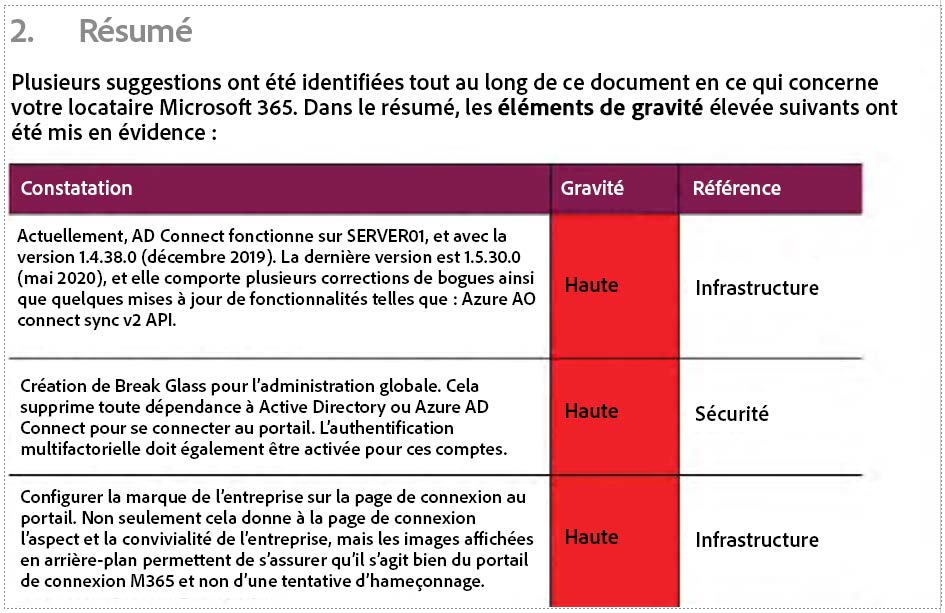

Grâce à des ateliers et à la découverte des locataires, un ingénieur Microsoft 365™ exécute une analyse détaillée de votre locataire Microsoft 365 actuel, fournissant un rapport concis et des recommandations sur les points suivants :

- Identité Microsoft

- Microsoft Azure® Active Directory Connect

- Authentification multifactorielle

- Accès conditionnel

- Réinitialisation des mots de passe en libre-service

- Politiques de conformité et de conservation

- Microsoft Exchange Online

- Microsoft SharePoint® Online

- Microsoft OneDrive® for Business

- Gouvernance

- Microsoft Teams®

- SharePoint Online

- OneDrive

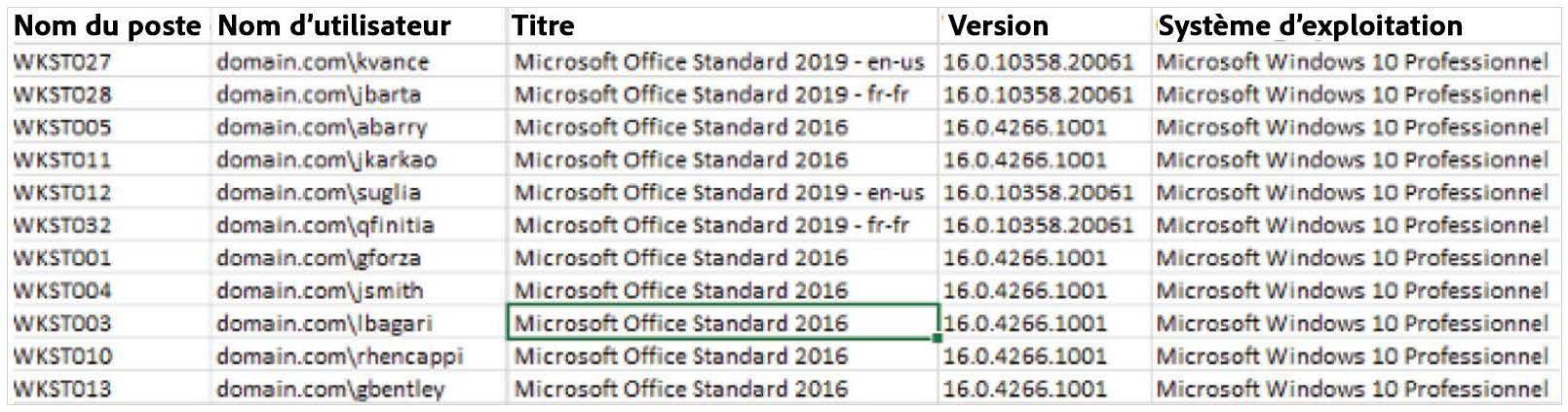

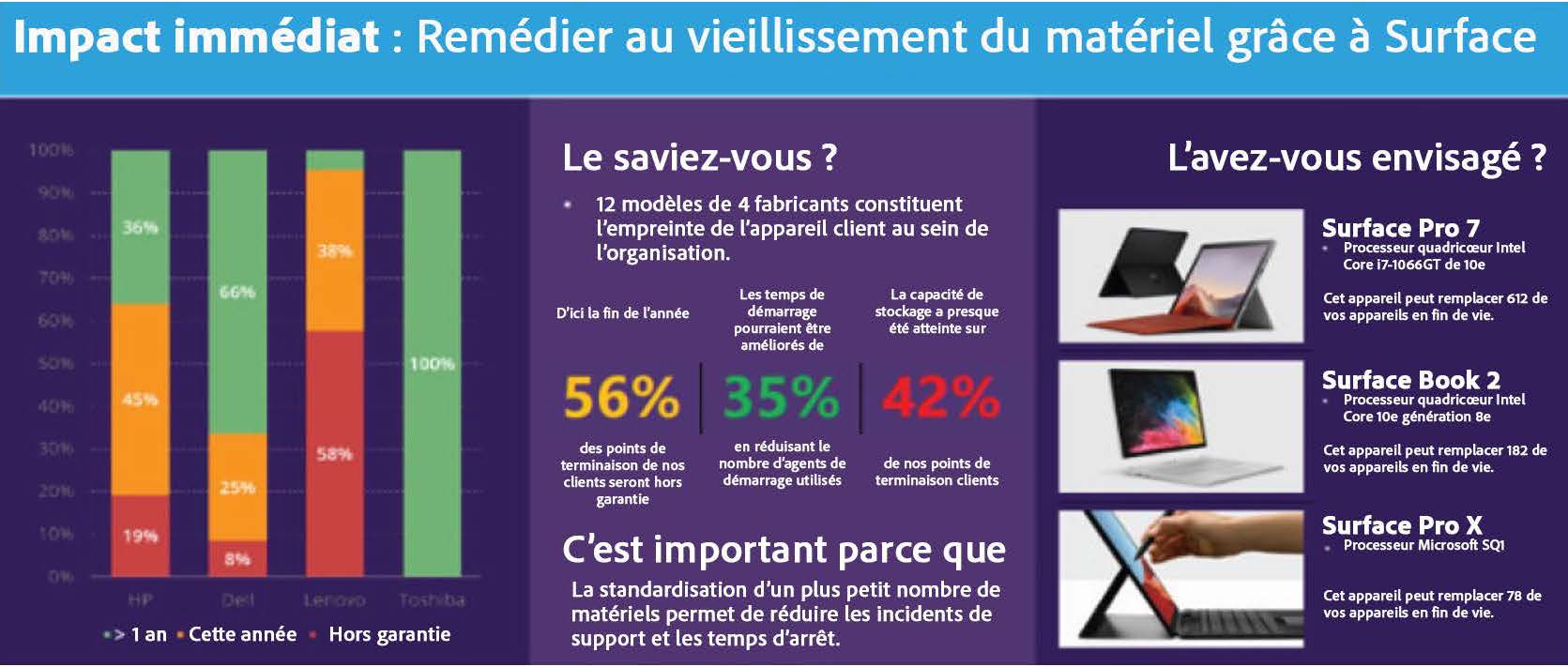

Une découverte approfondie de l’inventaire de vos postes de travail et de vos serveurs, vous donnant les informations suivantes :

- Systèmes d’exploitation/dernier utilisateur connecté/version de Microsoft Office installée

- Expiration de la garantie du matériel

- Exposition aux rançongiciels

- Postes de travail sans antivirus

Une analyse de votre locataire Microsoft 365, comprenant :

- Identification des utilisateurs sous licence qui ne font plus partie de l’organisation.

- Utilisation des licences Microsoft 365 dans l’organisation

- Analyse des utilisateurs disposant d’une licence Office, sans qu’elle soit installée localement

- Les licences non attribuées qui sont disponibles

Résumé de l’analyse des locataires de Microsoft 365

Vue d'ensemble en temps réel des aperçus

Inventaire des systèmes d’exploitation/bureautique

Garantie des postes de travail

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Loi modernisant des dispositions législatives en matière de protection des renseignements personnels (loi 64)

Le défi commercial

En 2022, l’Assemblée nationale du Québec a promulgué la Loi 64, qui vise à moderniser la gouvernance en matière de renseignements personnels au Québec. Ce texte modifie d’anciennes dispositions législatives relatives au consentement, aux responsables de la protection des renseignements personnels, aux avis, aux droits de la personne et plus encore, forçant les entreprises à s’adapter.

Notre rôle

Insight a nommé un spécialiste de la conformité de sécurité Microsoft® 365MC pour vous guider dans les changements induits par la Loi 64. Cet expert vous présentera le détail des changements imposés, les principales dates de mise en oeuvre, un aperçu des types de données touchées et la place de Microsoft 365 dans le tableau. Sachez déjà que Microsoft 365 sécurise les données de votre environnement, vous protège contre leur violation et vous aide à vous conformer aux nouvelles exigences de protection de la vie privée.

À qui s’adresse cet atelier

L’information présentée dans cet atelier est essentielle pour les personnes et équipes suivantes :

- Direction de la protection de la vie privée

- Haute direction des TI et directeurs/trices des programmes TI

- Haute direction des affaires juridiques

- Haute direction des RH

Comment se préparer

Venez à cet atelier en sachant…

- Quels renseignements personnels recueillez-vous actuellement (le cas échéant)

- La manière dont le consentement est obtenu pour la collecte des renseignements personnels

- Comment les données personnelles sont utilisées, stockées et éliminées

- Quelles politiques de sécurité et de conformité protègent les renseignements personnels

Ce qui vous sera présenté…

- Introduction aux renseignements personnels - ce qu’ils sont et ne sont pas

- Comparaison avec des lois semblables actuellement en vigueur

- Nature et effets des principaux changements imposés par la Loi 64 sur votre entreprise

- Dates repères à respecter pour se conformer à la Loi

- Discussions sur l’analyse des lacunes liées aux processus et aux technologies en place

- Introduction aux outils de sécurité et de conformité Microsoft 365 qui peuvent vous aider à vous conformer à la Loi 64

- Démonstration pratique du fonctionnement des outils de sécurité et de conformité de Microsoft 365

- Discussion sur les caractéristiques et les options de licence de Microsoft 365

| Sept. 2021 | Sept. 2022 | Sept. 2023 | Sept. 2024 |

|---|---|---|---|

| Validation du projet de loi 64 | Entrée en vigueur d’une première série de changements | Entrée en vigueur de la majorité des changements | Entrée en vigueur des dernières modifications |

| Conformité de Microsoft 365 | Sécurité de Microsoft 365 |

|---|---|

|

|

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en oeuvre et administrons les Solutions de technologie intelligente d’InsightMC qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Microsoft Teams : évaluation de la maturité

Adoptez une feuille de route qui vous permettra d’atteindre le niveau de gouvernance souhaité avec la plateforme Microsoft.

Défi à relever

La popularité de Microsoft® 365MC ‒ et plus particulièrement de Microsoft Teams® ‒ a explosé en raison de l'augmentation récente et sans précédent du télétravail. En réaction à ce phénomène, de nombreuses entreprises ont été contraintes d’adopter Microsoft Teams et d'autres services Microsoft 365. Mais dans l’urgence, une partie de la planification et des contrôles de gouvernance souhaités a été négligée.

Une telle situation peut causer divers problèmes : architecture d'information tentaculaire, appropriation et responsabilisation limitées, structure en vase clos, incohérences et risques pour la sécurité de l'information et la conformité.

Notre rôle

Nous avons aidé de nombreuses entreprises dans l’amélioration de leurs pratiques d’exploitation et d’administration de Microsoft 365. En mesurant la maturité liée à Microsoft Teams, nous avons repéré des problèmes récurrents et identifié les solutions qu’ils exigent. Cet engagement sous forme d’atelier permettra d’effectuer ce qui suit :

- évaluer le niveau de maturité présent d’une entreprise en suivant plusieurs axes de gouvernance;

- définir un niveau de maturité cible et un calendrier pour chaque axe désigné;

- fournir une feuille de route structurée, ordonnancée et exploitable qui favorise l’atteinte des objectifs fixés.

Principaux éléments livrables

Insight évalue la maturité de Microsoft Teams au moyen d’une approche éprouvée et d’éléments de propriété intellectuelle développés lors du déploiement ‒ assorti de conseils ‒ de solutions Microsoft 365 pour de nombreuses entreprises. Cette évaluation comprend un atelier initial, deux grands éléments livrables et une démonstration finale.

Aperçu de l’évaluation de la maturité

| Atelier et rapport d’évaluation sur la maturité | Feuille de route vers la maturité et revue de clôture |

|---|---|

| Nous commençons par diriger votre équipe dans la consignation et l’évaluation des processus et contrôles en place, ce qui comprend l’estimation de leur maturité, ainsi que la compréhension de vos objectifs d’amélioration de la maturité et de vos attentes en matière d’échéancier. Après l’atelier, nous vous remettons un rapport s’inspirant de son contenu et des décisions prises. | Par la suite, nous remettons à votre équipe une feuille de route détaillée qui présente les étapes subséquentes et les conseils à suivre pour accroître le niveau de maturité en fonction des axes de gouvernance désignés. Nous vous soumettons la version revue de ce document pour nous assurer que vous compreniez bien les constats et la marche à suivre. |

Complément : service continu

Service mensuel de conseil et de déploiement

Notre équipe de spécialistes en stratégie, technique et adoption de Microsoft 365 vous assiste dans le suivi de votre feuille de route vers la maturité. Insight vous recommande de consulter et de modifier ce document chaque mois.

Autres services d’Insight liés au lieu de travail moderne

| Modernisation des communications | Réunions et salles hybrides |

|---|---|

| Insight vous guide dans le processus d’adoption du Téléphone Microsoft Teams ‒ une solution de voix qui assure aux entreprises des appels intégrés, fiables et de haute qualité ‒ en formulant notamment des recommandations de déploiement concrètes. | Cet atelier modulaire explique la popularité grandissante des réunions hybrides et la manière dont les salles de réunion associées peuvent contribuer au respect des priorités propres à votre entreprise. |

À propos d’Insight

Chez Insight, nous définissons, conceptualisons, mettons en oeuvre et administrons les Solutions de technologie intelligente d’InsightMC qui aident votre organisation à fonctionner plus efficacement. Nous travaillerons en partenariat avec vous pour maximiser vos investissements technologiques, donner à votre personnel les moyens de travailler plus efficacement, optimiser votre activité et créer des expériences significatives.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Services infonuagiques Insight (Cloud Care) pour Microsoft 365

Optimisez le rendement de votre investissement dans Microsoft 365 avec les services infonuagiques d’Insight, des services primés destinés aux clients qui achètent des solutions de nuage public.

Services infonuagiques Insight (Cloud Care) pour Microsoft 365

|

Assistance à l’intégration Un(e) spécialiste du nuage vous aidera à configurer votre locataire et à acheter vos licences, en plus de vous présenter le portail d’infonuagique commercial d’Insight. |

|

Assistance technique Les services infonuagiques Insight (Cloud Care) pour Microsoft 365 assurent à votre entreprise un soutien technique et de dépannage 24/7/365 pour les abonnements obtenus par l’entremise des services infonuagiques Insight (Cloud Care) pour Microsoft 365. |

|

Gestionnaires de la réussite infonuagique (CSM) Votre CSM (niveau supérieur) vous offrira formation, conseils, astuces, information sur les fonctionnalités et changements, assistance liée à vos investissements dans le nuage et recommandations sur les pratiques exemplaires à adopter pour réussir votre parcours dans le nuage. |

Une option adaptée aux besoins de votre entreprise.

| L’Essentiel | Niveau supérieur | Gestionnaire 365 |

|---|---|---|

Une boîte à outils et services de base conçue pour vous aider à démarrer :

|

Obtenez tout ce qui est inclus dans l’Essentiel, en plus des éléments suivants :

|

Laissez Insight administrer votre environnement 365 :

|

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

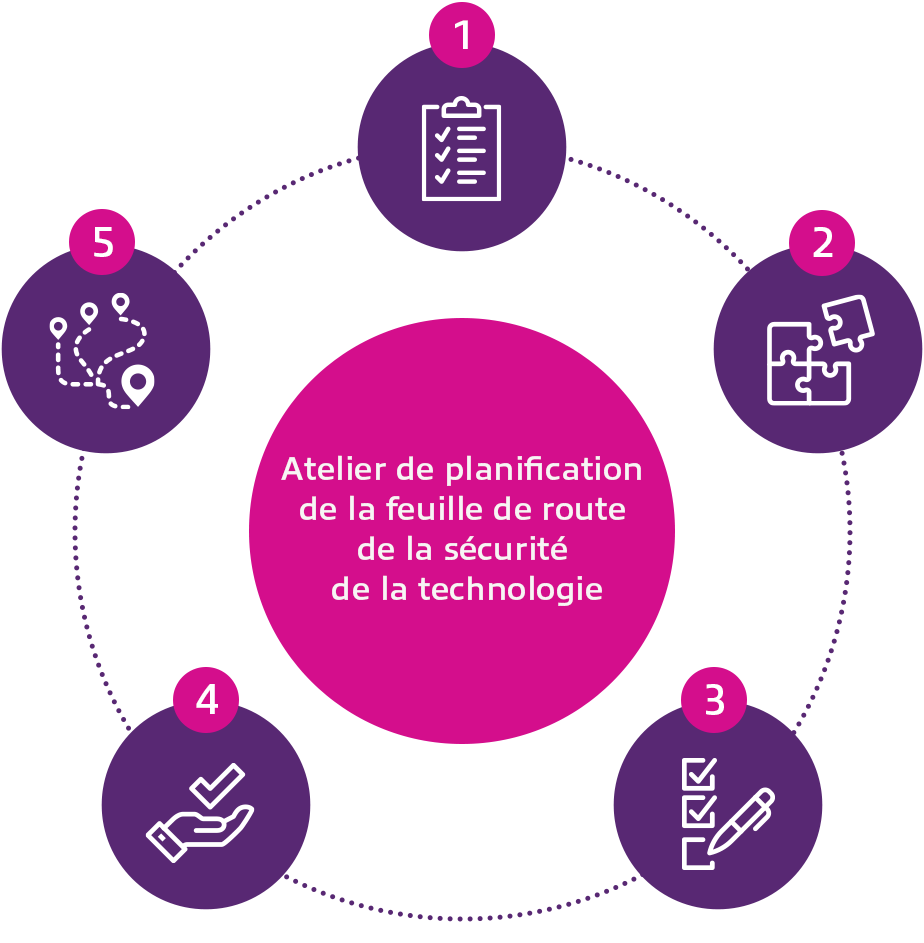

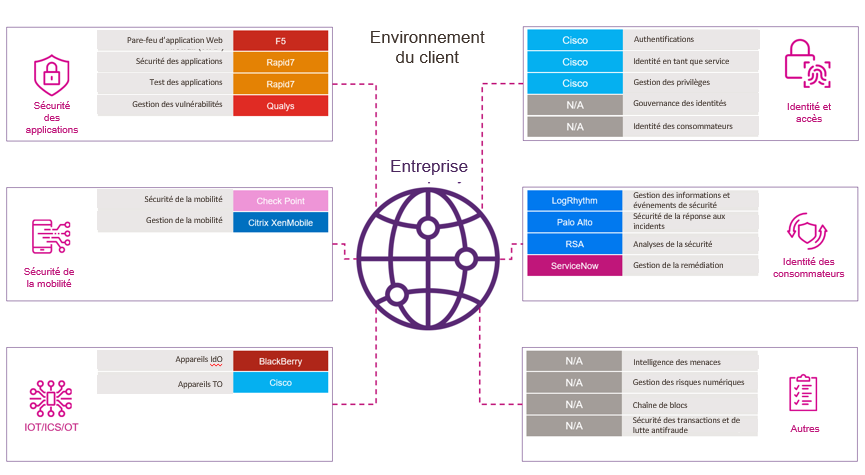

Atelier de planification de la feuille de route de la sécurité de la technologie

Avantages et résultats

- Compréhension de l’environnement actuel

Dresser un inventaire des produits de cybersécurité utilisés. - Cartographie des capacités TI

Établir une correspondance entre les produits de cybersécurité et les capacités techniques, et relever les lacunes dans ces dernières. - Cybersécurité : objectifs opérationnels

Fixer les principaux objectifs de cybersécurité en fonction des buts de l’entreprise. - Recommandations

Formuler des recommandations destinées à combler les lacunes et à pointer les investissements nécessaires à la réalisation des objectifs clés. - Feuille de route de haut niveau

Établir une feuille de route de 24 mois visant le développement des capacités de cybersécurité par l’acquisition, la consolidation et l’optimisation des technologies nécessaires.

Sécurité : feuille de route des TI — étapes/actions

Lancement

↓

Engagement : réunion de lancement — 1 heure (lancement)

- Introductions

- Visite guidée d’engagement

- Objectifs clés

- Livrables

- Étapes suivantes

Exigences en matière de collecte de données (lancement)

- Aperçu des exigences de la collecte de données :

- Examen du modèle de capacités techniques de la cybersécurité

- Exigences en matière de données pour chaque capacité technique

- Examen de la feuille de travail de la collecte de données

Collecte de données

↓

Atelier de collecte de données — 4 heures (collecte de données)

- Inventaire de la technologie de cybersécurité

- Informations sur la version de chaque produit TI

- Discussion sur les zones à risque dans l’environnement

- Préoccupations concernant les produits TI utilisés

- Principaux moteurs opérationnels de l’environnement de cybersécurité

Compilation des résultats

↓

Compilation des résultats (effectuée par Insight) — 2 semaines (compilation des résultats)

- Cartographie des produits de cybersécurité et des capacités techniques de cybersécurité

- Consolidation des résultats de l’atelier dans un modèle de capacités de cybersécurité

- Lacunes dans les capacités existantes

- Champs d’application des capacités de cybersécurité

- Préparation de la présentation

Présentation des résultats

↓

Présentation des résultats — 2 heures (présentation des résultats)

- Présentation des résultats

- Discussion sur les étapes suivantes

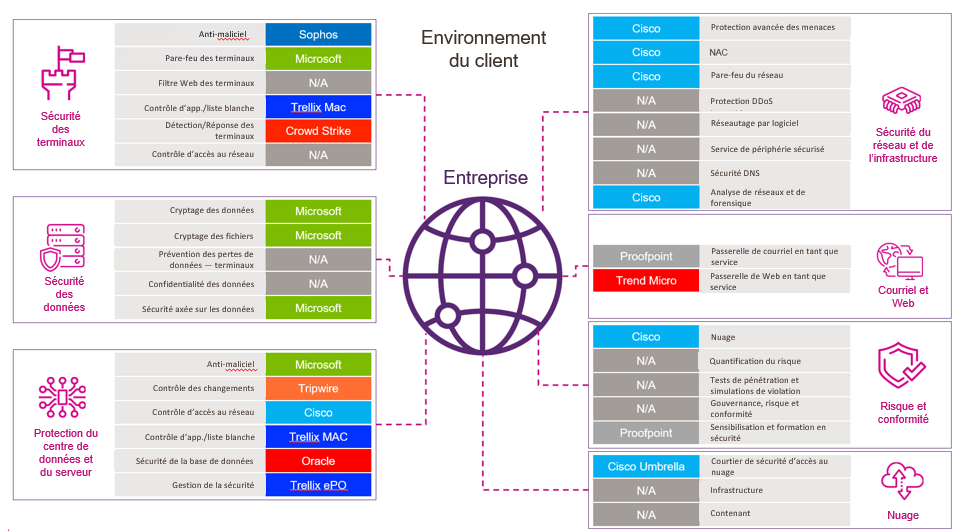

Il existe des centaines de produits de cybersécurité…

Ce que mon entreprise utilise et ce qu’elle devrait utiliser…

Cybersécurité : objectifs opérationnels communs (exemple)

- Accroître la maturité de l’entreprise en matière de cybersécurité

- S’attaquer aux risques critiques élevés

- Réduire la complexité de l’environnement

- Réduire les coûts d’exploitation de l’environnement

Exemple :

Exemple :

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Déploiement de la Téléphonie Microsoft Teams

Sommaire

Les appels Microsoft® Teams® requièrent l’adoption du système téléphonique de Microsoft, qui fournit les fonctionnalités d’appels dont chaque entreprise a besoin. Microsoft propose deux façons de connecter Microsoft Teams au réseau téléphonique public commuté (RTPC) :

- le routage direct Microsoft : votre entreprise achète des licences du système téléphonique de Microsoft pour assurer des services d’autocommutateur privé (PBX), mais conserve son propre système de partage/de liaison avec le RTPC ;

- les forfaits d’appels Microsoft : votre entreprise achète à Microsoft des licences de son système téléphonique et des artères RTPC, ou forfaits d’appels.

Les décisions de déploiement pour l’utilisation des fonctionnalités de voix en nuage de Microsoft Teams peuvent dépendre de multiples facteurs, dont la mise à niveau et la migration de l’infrastructure de téléphonie existante et les exigences d’interopérabilité qu’elles supposent, et même la capacité de l’architecture réseau sous-jacente à prendre en charge le volume d’appels vocaux attendu. Insight vous aide à assurer un déploiement qui réduit au minimum divers facteurs - risque, temps, coûts et complexité -, tout en garantissant à l’utilisateur final une expérience harmonieuse.

Ce qui est inclus

Fiez-vous aux experts en la matière d’Insight pour :

- Analyser sous un nouvel angle l’infrastructure téléphonique et les dépendances existantes

- Donner des ateliers où vos exigences commerciales et techniques seront répertoriées

- Configurer la Téléphonie Microsoft Teams et les services connexes

- Élaborer un plan de formation et de communication.

- Mettre en service le pilote de la Téléphonie Microsoft Teams

- Assurer le basculement du fonctionnement du service de voix

- Produire une feuille de route d’adoption et des recommandations pour l’avenir

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Pilote de la Téléphonie Microsoft Teams

Le défi commercial

Une grande partie des effectifs est maintenant partagée entre le télétravail et le travail sur place. Cela change radicalement la façon dont nous collaborons. Les utilisateurs/trices réclament le passage sans coupure d’un flux de télétravail à un flux de travail sur place. Pour répondre à leurs attentes, votre entreprise doit adapter sa stratégie et ses outils de collaboration. Appels de Microsoft® Teams® aide vos effectifs à collaborer entre eux en centralisant les appels, le clavardage et les réunions.

Notre rôle

Le pilote du système téléphonique Teams, ou Téléphonie Teams, permet à vos équipes de faire l’essai d’Appels de Microsoft Teams dans votre environnement actuel. Pratique et rentable, ce pilote vous aide à déceler d’éventuels risques ou lacunes sans perturber votre environnement, ce qui accélère le déploiement d’Appels de Microsoft Teams.

Nos experts vous guident dans l’installation et la configuration initiales d’Appels de Microsoft Teams. Cela comprend :

- Jusqu’à quatre jours d’analyse et de configuration assurées par un architecte principal de la collaboration Insight ;

- La configuration d’appels de Microsoft Teams chez votre locataire Microsoft Office 365® pour 10 de ses utilisateurs :

- Appels entrants et sortants acheminés par le réseau de téléphonique public commuté (RTPC);

- Composition poste-à-poste;

- Intégration d’un autocommutateur privé (PBX) tiers;

- Atelier post-pilote d’une demi-journée — discussion sur les conclusions/ résultats, élaboration d’une feuille de route et formulation de recommandations en prévision du déploiement d’appels de Microsoft Teams.

Notre pilote de la Téléphonie Microsoft Teams comprend la mise en place et/ou la configuration des éléments suivants :

|

Politique générale régissant la voix; |

|

Politique générale régissant les appels; |

|

Routage direct; et activation |

|

Configuration du plan de composition pour

la mise en oeuvre des éléments suivants :

|

La transformation numérique au service de l’innovation

Insight aide ses clients à innover au moyen d’une méthode qui englobe les personnes, les processus et les technologies. Nous pensons que la meilleure transformation numérique est « intégrative », attentive/souple et arrimée proactivement avec les exigences de l’industrie. Notre approche axée sur le client nous permet de formuler des solutions optimales grâce à un vaste éventail de services couvrant le lieu de travail moderne, les applications récentes, les infrastructures de pointe, la périphérie intelligente, la cybersécurité, les données et l’IA, notamment.

Partenaire de Microsoft depuis

plus de 25 ans

Présence mondiale — clients dans

19 pays

7 désignations de partenaire de solutions :

- Données et IA (Azure)

- Applications d’entreprise

- Innovation numérique et applicative (Azure)

- Infrastructure (Azure)

- Travail moderne

- Sécurité

- Nuage Microsoft

Plus de 8 000

comptes administrés pour l’entreprise

Plus de 20 000

comptes au total

Pourquoi choisir Insight pour les solutions Microsoft?

Nos puissantes solutions en matière d’optimisation de la chaîne d’approvisionnement et de lieu de travail s’appuient sur nos applications modernes et sur notre solide expertise en transformation de centres de données. Elles permettent la continuité des activités, favorisent les environnements de travail souples et vous propulsent à l’avant-garde de l’innovation.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

Accompagnement à l’adoption de Microsoft 365

Défi commercial

L’intégration de Microsoft 365™ dans l’environnement de travail actuel peut s’avérer un défi pour les services informatiques en matière de soutien et de formation des utilisateurs. Encourager l’adoption et la compréhension de Microsoft 365 par les utilisateurs peut sembler accablant. Il est essentiel de s’assurer que vous obtenez un retour sur investissement (ROI) solide de vos investissements dans Microsoft 365.

Comment nous vous aidons

Les spécialistes de l’adoption d’Insight offrent une assistance et des encouragements pour relancer ou redynamiser l’adoption de Microsoft 365 dans votre entreprise. Grâce à une campagne de sensibilisation et de formation, nous clarifions les outils à utiliser et fournissons des conseils pratiques pour augmenter la productivité des utilisateurs.

À quoi vous attendre?

Nous aidons à augmenter l’adoption en vous offrant :

- La mise en place d’un champion Microsoft 365.

- La création d’une équipe d’adoption ou la mobilisation de la communauté.

- La configuration de Microsoft Learning.

- Des séances d’apprentissage Microsoft 365.

- L’organisation d’une journée portes ouvertes : Une session avec un champion Microsoft 365.

- Des astuces et conseils pour votre communauté d’utilisateurs.

- La promotion de l’adoption et de l’amélioration continues.

Qu’est-ce qu’une communauté de champions Microsoft?

Les champions du changement sont des personnes au sein de votre entreprise qui agissent en tant qu’ambassadeurs de votre transition vers un environnement de travail moderne. Ils font la promotion des avantages, offrent des commentaires sur les difficultés et fournissent un soutien à vos employés tout au long du processus.

Nous comptons sur ceux qui nous entourent pour obtenir des conseils et des connaissances. Il est important d’éliminer les obstacles, de promouvoir la transparence et d’offrir un accès simple à l’assistance et à l’encouragement. Les individus ont tendance à demander conseil à des personnes qu’ils connaissent bien. En présentant la communauté des champions du changement, vous faites la promotion d’un message cohérent et d’un niveau de soutien mis à la disposition de l’ensemble de votre organisation.

Qui devrait être un Champion Microsoft 365?

Les champions du changement comprennent vos collègues de tous les niveaux de l’organisation. Cela fournit un modèle de support similaire à votre structure organisationnelle, démontrant l’adhésion et le soutien de tous les niveaux.

Si vous avez plusieurs bureaux, il est important d’étendre le réseau de champions à tous les endroits où la mise en œuvre a un impact.

Quelles sont les options d’apprentissage Microsoft 365 disponibles?

L’engagement d’accompagnement à l’adoption comprend au moins quatre sessions d’apprentissage Microsoft 365. Choisissez l’une des options ci-dessous ou suggérez un sujet spécifique aux besoins de votre organisation :

- Office.com

- Discussion Microsoft® Teams®

- Réunions Microsoft Teams

- Collaboration Microsoft Teams

- Utilisation de fichiers dans le nuage

- Conseils de productivité Microsoft 365

- Devenir mobile avec Microsoft 365

- Microsoft Outlook

- Microsoft To Do

- Planificateur Microsoft

- Formulaires Microsoft

- Et plus encore

À quoi s’attendre lors d’une mission d’accompagnement à l’adoption?

Notre spécialiste de l’adoption travaille en étroite collaboration avec vous et votre organisation pour fournir un soutien et des conseils tout au long du processus de recrutement de vos champions Microsoft 365, vous guider sur la façon d’établir votre programme de champions Microsoft 365 pour votre organisation et vous aider à créer l’équipe de champions Microsoft 365.

Nous établissons également une équipe d’adoption ou une communauté pour améliorer la communication avec les champions et fournir une ressource d’autoassistance. Cette équipe ou communauté proposera des vidéos d’apprentissage en ligne sur les parcours d’apprentissage Microsoft, une plateforme pour demander des conseils, partager des informations Microsoft 365 et recevoir le soutien de pairs.

Au fur et à mesure que le programme de champions est mis en place, une campagne de formation est menée simultanément. Cette campagne se compose de quatre sessions couvrant divers sujets, y compris des conseils de productivité pour les clavardages, les réunions et la collaboration Microsoft Teams et plus encore. Après chaque séance de formation, il y aura une journée portes ouvertes où la communauté des utilisateurs pourra poser des questions au formateur ou à un champion Microsoft 365.

REMARQUE : Des séances de formation supplémentaires peuvent être ajoutées en fonction des besoins de votre organisation.

| Communiquez avec votre directeur(trice) de compte Insight pour commencer. |

Parler à un(e) spécialiste |

L'excellence d'Insight - Prix Microsoft

2022

Partenaire Microsoft de l'année pour le Canada

2023

Prix Impact - Agent de changement en matière d'inclusion

2023

Prix Impact - Marketing moderne

2023

Prix Impact - Secteur public

2023

Prix Impact ‒ Fournisseur national de solutions de grande envergure

2023

Partenaire mondial de l'année - Évaluations de solutions